13-策略路由配置

本章节下载: 13-策略路由配置 (279.97 KB)

策略路由是一种依据用户制定的策略进行路由选择的机制。与单纯依照IP报文的目的地址查找路由表进行转发不同,策略路由基于到达报文的源地址等信息灵活地进行路由选择。

一般来讲,策略路由的优先级要高于普通路由,即设备在转发报文时,首先将报文与策略路由的匹配规则进行比较,如果符合匹配条件,则按照策略路由进行转发。如果报文无法匹配策略路由的条件,再按照普通路由进行转发。

本系列设备支持两种策略路由配置方式:

(1) PBR方式(policy-based-route)

PBR方式通过ACL制定匹配规则,支持对报文的下一跳,优先级及缺省下一跳进行设置,目前只支持IPv4单播策略路由。

PBR方式支持动态修改ACL规则,以动态更新匹配规则,实现业务的灵活控制。

![]()

l PBR方式下,如果报文匹配了策略路由条件,但是配置的下一跳地址不存在,报文将继续进行普通路由的转发。

l 对于配置了缺省下一跳的情况,先进行普通路由的转发,如果无法匹配,再进行策略路由转发。

(2) QoS策略方式

QoS策略方式是通过QoS策略的流分类功能来制定细致的匹配规则,并使用流行为中的重定向动作将报文按指定的目的进行转发。QoS策略方式能够实现IPv4、IPv6单播策略路由。

下面分别对两种方式的实现规则进行介绍。

PBR方式策略路由对于满足一定条件(ACL规则)的报文,将执行一定的操作(设置报文的优先级、设置报文的下一跳、设置报文的缺省下一跳等),以指导报文的转发。

根据作用对象的不同,分为本地策略路由和接口策略路由:

l 本地策略路由:对本地产生的报文(比如本地发出的ping报文)进行策略路由,它只对本地产生的报文起作用,对转发的报文不起作用。

l 接口策略路由:对到达该接口的报文进行策略路由,它只对转发的报文起作用,对本地产生的报文不起作用。

对于一般转发和安全等方面的使用需求,大多数情况下只需使用接口策略路由。

![]()

本文所指的“接口”为三层口,包括VLAN接口、三层以太网端口等。三层以太网端口是指被配置为三层模式的以太网端口,有关以太网端口模式切换的操作,请参见“二层技术-以太网交换配置指导”中的“以太网端口配置”。

一个策略用来引入一条路由,对IP报文转发进行路由选择。一个策略可以包含一个或多个节点。

(1) 节点

l 每个节点由node-number来指定。node-number的值越小优先级越高,优先级高的节点优先被执行。

l 每个节点的具体内容由if-match和apply子句来指定。if-match子句定义该节点的匹配规则,apply子句定义该节点的动作。

l 每个节点对报文的处理方式由匹配模式决定。匹配模式分为permit和deny两种。

(2) if-match子句

本系列设备支持的if-match子句为if-match acl。

在一个节点中,同一类型的if-match子句最多只能有一条。

(3) apply子句

本系列设备支持三种apply子句,分别为:apply ip-precedence、apply ip-address next-hop、apply ip-address default next-hop。

![]()

执行缺省下一跳命令(apply ip-address default next-hop)的前提是,在策略路由中报文没有配置下一跳,或者配置的下一跳无效,并且报文目的IP地址在路由表中没有查到相应的路由,这时才会使用策略路由配置的缺省下一跳。

一个节点的匹配模式与这个节点的if-match子句、apply子句的关系如表1-1所示。

表1-1 节点的匹配模式、if-match子句、apply子句三者之间的关系

|

节点匹配模式 是否满足if-match子句 |

permit(允许模式) |

deny(拒绝模式) |

|

报文满足此节点的所有if-match子句 |

执行此节点apply子句,不再匹配下一节点 |

不执行此节点apply子句,不再匹配下一节点,报文按正常转发流程处理 |

|

报文不满足此节点的if-match子句 |

不执行此节点apply子句,继续匹配下一节点 |

不执行此节点apply子句,继续匹配下一节点 |

同一个策略中的各节点之间是“或”的关系,即只要报文通过一个节点的过滤,就意味着通过该策略的过滤;如果报文不能通过一个策略中任何一个节点的过滤,则认为没有通过该策略的过滤,报文将按正常转发流程处理。

QoS策略方式通过流分类来制定匹配规则,并使用“重定向到下一跳”的流行为动作,将满足流分类规则的报文向指定的路径进行转发,从而实现灵活的路由选择。

通过QoS策略方式实现的策略路由的优先级要高于普通路由,即报文先匹配流分类规则,如果匹配则按照策略路由进行转发,如果无法匹配所有流分类规则,再按照普通路由进行转发。

![]()

关于QoS策略的详细介绍,请参见“ACL和QoS配置指导”中的“QoS配置”。

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

创建策略或一个策略节点,并进入策略路由视图 |

policy-based-route policy-name [ deny | permit ] node node-number |

必选 |

|

设置ACL匹配条件 |

if-match acl acl-number |

可选 |

|

设置报文的优先级 |

apply ip-precedence value |

可选 |

|

设置报文的下一跳 |

apply ip-address next-hop ip-address [ direct ] [ track track-entry-number ] [ ip-address [ direct ] [ track track-entry-number ] ] |

可选 用户可以同时配置两个下一跳: l 应用于本地策略路由时,这两个下一跳同时有效,可以起到负载分担的作用 l 应用于接口策略路由时,第一个下一跳作为主路由,第二个下一跳作为备份路由,实现路由备份 |

|

设置报文缺省下一跳 |

apply ip-address default next-hop ip-address [ track track-entry-number ] [ ip-address [ track track-entry-number ] ] |

可选 用户可以同时配置两个下一跳: l 应用于本地策略路由时,这两个下一跳同时有效,可以起到负载分担的作用 l 应用于接口策略路由时,第一个下一跳作为主路由,第二个下一跳作为备份路由,实现路由备份 |

![]()

l 如果if-match子句中使用了ACL,将忽略ACL规则的permit/deny动作以及time-range指定的规则生效时间段,只使用ACL中的分类域来匹配报文。如果使用的ACL不存在,则不匹配任何报文。

l apply ip-address next-hop可以配置两个下一跳,可以通过一次配置两个下一跳参数进行,也可以通过两条配置命令完成。当用户希望修改其中一个时,只需要继续执行apply ip-address next-hop ip-address命令,系统就会将最早配置的下一跳(一次配置两个下一跳参数的情况下为命令行输入的第二个参数值)替换;如果先前配置的两个下一跳都需要修改,则直接在apply ip-address next-hop命令后配置两个参数即可。

![]()

l 如果某一节点不配置if-match子句,则所有报文都会通过该节点的过滤,根据permit/deny执行相应的操作,不再继续匹配下一节点。

l 如果某一permit模式的节点不配置apply子句,当报文满足此节点的所有if-match子句时,将不会执行任何动作,且不再继续匹配下一节点,报文按正常转发流程处理。

l 如果某一节点没有配置任何if-match子句和apply子句,则所有报文都会通过该节点的过滤,但不会执行任何动作,且不再继续匹配下一节点,报文按正常转发流程处理。

在应用本地策略路由时,只能引用一个策略。

表1-3 配置本地策略路由

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

应用本地策略路由 |

ip local policy-based-route policy-name |

必选 缺省情况下,没有应用本地策略路由 |

![]()

如果配置时策略policy-name不存在,命令可以配置成功,但只有当策略policy-name创建后,本地策略路由才真正生效。

在应用接口策略路由时,一个接口只能引用一个策略。

表1-4 配置接口策略路由

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

进入接口视图 |

interface interface-type interface-number |

- |

|

应用接口策略路由 |

ip policy-based-route policy-name |

必选 缺省情况下,没有应用接口策略路由 |

![]()

如果配置时策略policy-name不存在,命令可以配置成功,但只有当策略policy-name创建后,本地策略路由才真正生效。

策略路由通过与Track联动,增强了应用的灵活性和策略路由对网络环境的动态感知能力。策略路由可以在配置报文的下一跳、缺省下一跳时与Track项关联,通过Track项的状态来动态地决定策略的可用性。策略路由配置仅在关联的Track项状态为Positive或Invalid时生效。

![]()

关于策略路由与Track联动的详细介绍和相关配置请参考“可靠性配置指导”中的“Track配置”。

配置策略路由功能需要完成以下两个配置步骤:

l 配置QoS策略:定义策略路由中匹配的报文规则以及重定向的路径

l 应用QoS策略:定义策略路由生效的范围

表1-5 配置QoS策略

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

创建流分类并进入流分类视图 |

traffic classifier tcl-name [ operator { and | or } ] |

必选 |

|

定义匹配报文的规则 |

if-match match-criteria |

必选 |

|

退回系统视图 |

quit |

- |

|

创建流行为并进入流行为视图 |

traffic behavior behavior-name |

必选 |

|

配置重定向到下一跳的动作 |

redirect next-hop { ipv4-add1 [ ipv4-add2 ] | ipv6-add1 [ interface-type interface-number ] [ ipv6-add2 [ interface-type interface-number ] ] } [ fail-action { discard | forward } ] |

必选 |

|

退回系统视图 |

quit |

- |

|

创建QoS策略并进入QoS策略视图 |

qos policy policy-name |

必选 |

|

将流分类与流行为进行关联,即对匹配流分类规则的报文采用流行为中的动作 |

classifier tcl-name behavior behavior-name |

必选 |

![]()

在支持配置重定向下一跳失败的处理动作时,如果不配置处理动作,默认的处理动作是转发。

在配置策略路由功能时,用户可以通过下列方式应用QoS策略:

l 基于全局应用QoS策略:简称为全局策略,QoS策略对设备上的所有流量生效。

l 基于端口应用QoS策略:简称为端口策略,QoS策略对端口接收的流量生效。

l 基于VLAN应用QoS策略:简称为VLAN策略,QoS策略对VLAN内所有端口接收的流量生效。

![]()

用于策略路由的QoS策略只能应用到端口/VLAN/全局的入方向。

表1-6 基于全局应用策略

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

应用全局策略 |

qos apply policy policy-name global inbound |

必选 |

表1-7 基于端口应用策略

|

操作 |

命令 |

说明 |

|

|

进入系统视图 |

system-view |

- |

|

|

进入以太网端口视图或端口组视图 |

进入以太网端口视图 |

interface interface-type interface-number |

二者必选其一 进入以太网端口视图后,下面进行的配置只在当前端口生效;进入端口组视图后,下面进行的配置将在端口组中的所有端口生效 |

|

进入端口组视图 |

port-group manual port-group-name |

||

|

应用端口策略 |

qos apply policy policy-name inbound |

必选 |

|

表1-8 基于VLAN应用策略

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

应用VLAN策略到指定的VLAN |

qos vlan-policy policy-name vlan vlan-id-list inbound |

必选 |

![]()

VLAN策略不能应用在动态VLAN上。例如,在运行GVRP协议的情况下,设备可能会动态创建VLAN,相应的VLAN策略不能应用在该动态VLAN上。

在完成PBR方式策略路由的配置后,在任意视图下执行display命令可以显示配置策略路由后的运行情况,通过查看显示信息验证配置的效果。

在用户视图下,用户可以执行reset命令重置策略路由的统计信息。

表1-9 PBR方式策略路由显示和维护

|

操作 |

命令 |

|

显示系统和接口应用的所有策略路由的信息 |

display ip policy-based-route [ | { begin | exclude | include } regular-expression ] |

|

显示系统的策略路由的设置情况 |

display ip policy-based-route setup { interface interface-type interface-number | local | policy-name } [ | { begin | exclude | include } regular-expression ] |

|

显示已经配置的策略路由 |

display policy-based-route [ policy-name ] [ | { begin | exclude | include } regular-expression ] |

![]()

l 如果只添加一个节点而没有配置任何if-match子句和apply子句,则所有报文都匹配,但不执行动作,不再继续往下匹配。策略路由的统计数字将改变。

l 如果添加一个节点,只配置if-match子句,没有配置apply子句,则进行匹配,但不执行动作,不再继续往下匹配。策略路由的统计数字将改变。

l 如果添加一个节点,没有配置if-match子句,只配置apply子句,则所有报文都匹配,根据permit/deny执行相应的操作,不再继续往下匹配。策略路由的统计数字将改变。

l 当配置节点的匹配模式为deny时,如果报文满足该节点的所有if-match子句,不执行节点的apply子句,也不再继续往下匹配,数据包将走正常路由表转发,因此没有deny的调试信息以及相应的统计信息。

在完成QoS策略方式策略路由的配置后,在任意视图下执行display命令可以显示策略路由的运行情况,通过查看显示信息验证配置的效果。

表1-10 QoS策略方式策略路由显示和维护

|

操作 |

命令 |

|

显示用户定义QoS策略的配置信息 |

display traffic classifier user-defined [ tcl-name ] [ | { begin | exclude | include } regular-expression ] |

|

显示指定端口或所有端口上策略的配置信息和运行情况 |

display qos policy interface [ interface-type interface-number ] [ inbound | outbound ] [ | { begin | exclude | include } regular-expression ] |

|

显示VLAN策略信息 |

display qos vlan-policy { name policy-name | vlan vlan-id } [ slot slot-number ] [ inbound | outbound ] [ | { begin | exclude | include } regular-expression ] |

|

显示全局策略信息 |

display qos policy global [ slot slot-number ] [ inbound | outbound ] [ | { begin | exclude | include } regular-expression ] |

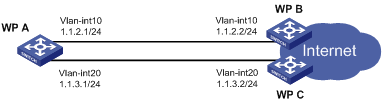

通过策略路由控制从WP A发出的报文:

l 指定所有TCP报文的下一跳为1.1.2.2;

l 其它报文仍然按照查找路由表的方式进行转发。

其中,WP A分别与WP B和WP C直连。WP B与WP C路由不可达。

图1-1 基于报文协议类型的本地策略路由的配置举例组网图

(1) 配置WP A

# 定义访问控制列表,ACL 3101匹配TCP报文。

<WPA> system-view

[WPA] acl number 3101

[WPA-acl-adv-3101] rule permit tcp

[WPA-acl-adv-3101] quit

# 定义5号节点,指定所有TCP报文的下一跳为1.1.2.2。

[WPA] policy-based-route aaa permit node 5

[WPA-pbr-aaa-5] if-match acl 3101

[WPA-pbr-aaa-5] apply ip-address next-hop 1.1.2.2

[WPA-pbr-aaa-5] quit

# 在WP A上应用本地策略路由。

[WPA] ip local policy-based-route aaa

# 配置接口Vlan-interface10和Vlan-interface20的IP地址。

[WPA] interface vlan-interface 10

[WPA-Vlan-interface10] ip address 1.1.2.1 255.255.255.0

[WPA-Vlan-interface10] quit

[WPA] interface vlan-interface 20

[WPA-Vlan-interface20] ip address 1.1.3.1 255.255.255.0

(2) 配置WP B

# 配置接口Vlan-interface10的IP地址。

<WPB> system-view

[WPB] interface vlan-interface 10

[WPB-Vlan-interface10] ip address 1.1.2.2 255.255.255.0

[WPB-Vlan-interface10] quit

(3) 配置WP C

# 配置接口Vlan-interface20的IP地址。

<WPC> system-view

[WPC] interface vlan-interface 20

[WPC-Vlan-interface20] ip address 1.1.3.2 255.255.255.0

[WPC-Vlan-interface20] quit

(4) 验证配置结果

# 从WP A上Telnet WP B(1.1.2.2/24),结果成功。

# 从WP A上Telnet WP C(1.1.3.2/24),结果失败。

<WPA> telnet 1.1.3.2

Trying 1.1.3.2 ...

Press CTRL+K to abort

Can't connect to the remote host!

# 从WP A上ping WP C(1.1.3.2/24),结果成功。

<WPA> ping 1.1.3.2

PING 1.1.3.2: 56 data bytes, press CTRL_C to break

Reply from 1.1.3.2: bytes=56 Sequence=1 ttl=255 time=2 ms

Reply from 1.1.3.2: bytes=56 Sequence=2 ttl=255 time=1 ms

Reply from 1.1.3.2: bytes=56 Sequence=3 ttl=255 time=1 ms

Reply from 1.1.3.2: bytes=56 Sequence=4 ttl=255 time=1 ms

Reply from 1.1.3.2: bytes=56 Sequence=5 ttl=255 time=1 ms

--- 1.1.3.2 ping statistics ---

5 packet(s) transmitted

5 packet(s) received

0.00% packet loss

round-trip min/avg/max = 1/1/2 ms

由于Telnet使用的是TCP协议,ping使用的是ICMP协议,所以由以上结果可证明:WP A发出的TCP报文的下一跳为1.1.2.2,接口Vlan-interface20不发送TCP报文,但可以发送非TCP报文,策略路由设置成功。

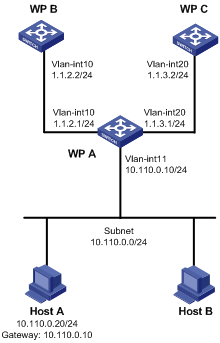

通过策略路由控制从WP A的接口Vlan-interface11接收的报文:

l 指定所有TCP报文的下一跳为1.1.2.2;

l 其它报文仍然按照查找路由表的方式进行转发。

图1-2 基于报文协议类型的接口策略路由的配置举例组网图

![]()

本例中采用静态路由保证各设备之间路由可达。

(1) 配置WP A

# 定义访问控制列表,ACL 3101匹配TCP报文。

<WPA> system-view

[WPA] acl number 3101

[WPA-acl-adv-3101] rule permit tcp

[WPA-acl-adv-3101] quit

# 定义5号节点,指定所有TCP报文的下一跳为1.1.2.2。

[WPA] policy-based-route aaa permit node 5

[WPA-pbr-aaa-5] if-match acl 3101

[WPA-pbr-aaa-5] apply ip-address next-hop 1.1.2.2

[WPA-pbr-aaa-5] quit

# 在接口Vlan-interface11上应用接口策略路由,处理此接口接收的报文。

[WPA] interface vlan-interface 11

[WPA-Vlan-interface11] ip address 10.110.0.10 255.255.255.0

[WPA-Vlan-interface11] ip policy-based-route aaa

[WPA-Vlan-interface11] quit

# 配置接口Vlan-interface10和Vlan-interface20的IP地址。

[WPA] interface vlan-interface 10

[WPA-Vlan-interface10] ip address 1.1.2.1 255.255.255.0

[WPA-Vlan-interface10] quit

[WPA] interface vlan-interface 20

[WPA-Vlan-interface20] ip address 1.1.3.1 255.255.255.0

(2) 配置WP B

# 配置到网段10.110.0.0/24的静态路由。

<WPB> system-view

[WPB] ip route-static 10.110.0.0 24 1.1.2.1

# 配置接口Vlan-interface10的IP地址。

[WPB] interface vlan-interface 10

[WPB-Vlan-interface10] ip address 1.1.2.2 255.255.255.0

[WPB-Vlan-interface10] quit

(3) 配置WP C

# 配置到网段10.110.0.0/24的静态路由。

<WPC> system-view

[WPC] ip route-static 10.110.0.0 24 1.1.3.1

# 配置接口Vlan-interface20的IP地址。

[WPC] interface vlan-interface 20

[WPC-Vlan-interface20] ip address 1.1.3.2 255.255.255.0

[WPC-Vlan-interface20] quit

(4) 验证配置结果

将Host A的IP地址配置为10.110.0.20/24,网关地址配置为10.110.0.10。

从Host A上Telnet与WP A直连的WP B(telnet 1.1.2.2),结果成功。

从Host A上Telnet与WP A直连的WP C(telnet 1.1.3.2),结果失败。

从Host A上ping与WP A直连的WP C(ping 1.1.3.2),结果成功。

由于Telnet使用的是TCP协议,ping使用的是ICMP协议,所以由以上结果可证明:从WP A的接口Vlan-interface11接收的TCP报文的下一跳为1.1.2.2,接口Vlan-interface20不转发TCP报文,但可以转发非TCP报文,策略路由设置成功。

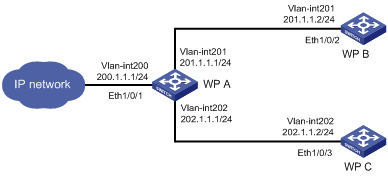

控制从设备WP A的Ethernet1/0/1端口接收的所有报文,都转发到下一跳202.1.1.2。

图1-3 配置通过QoS策略实现IPv4策略路由组网图

# 创建IPv4 ACL,匹配规则为所有报文。

<WPA> system-view

[WPA] acl number 2000

[WPA-acl-basic-2000] rule 0 permit source any

[WPA-acl-basic-2000] quit

# 创建流分类,并配置流分类规则为匹配IPv4 ACL 2000的报文。

[WPA] traffic classifier a

[WPA-classifier-a] if-match acl 2000

[WPA-classifier-a] quit

# 创建流行为,并配置动作为将报文重定向到下一跳202.1.1.2。

[WPA] traffic behavior a

[WPA-behavior-a] redirect next-hop 202.1.1.2

[WPA-behavior-a] quit

# 创建QoS策略,并将流分类与流行为进行关联。

[WPA] qos policy a

[WPA-qospolicy-a] classifier a behavior a

[WPA-qospolicy-a] quit

# 将QoS策略应用到端口Ethernet1/0/1。

[WPA] interface Ethernet 1/0/1

[WPA-Ethernet1/0/1] qos apply policy a inbound

完成上面的配置后,当设备WP A从Ethernet1/0/1端口收到目的IP地址为201.1.1.2的报文时,此报文会被发送到WP C,而不会发送到WP B,说明策略路由应用成功。

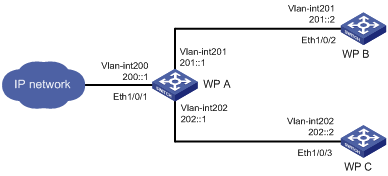

控制从设备WP A的Ethernet1/0/1端口接收的所有报文,都转发到下一跳202::2。

图1-4 配置通过QoS策略实现IPv6策略路由组网图

# 创建IPv6 ACL,匹配规则为所有报文。

<WPA> system-view

[WPA] acl ipv6 number 2000

[WPA-acl6-basic-2000] rule 0 permit source any

[WPA-acl6-basic-2000] quit

#创建流分类,并配置流分类规则为匹配IPv6 ACL 2000的报文。

[WPA] traffic classifier a

[WPA-classifier-a] if-match acl ipv6 2000

[WPA-classifier-a] quit

# 创建流分类,并配置动作为将流量重定向到下一跳202::2。

[WPA] traffic behavior a

[WPA-behavior-a] redirect next-hop 202::2

[WPA-behavior-a] quit

# 创建QoS策略,并将流分类与流行为进行关联。

[WPA] qos policy a

[WPA-qospolicy-a] classifier a behavior a

[WPA-qospolicy-a] quit

# 将QoS策略应用到端口Ethernet1/0/1。

[WPA] interface Ethernet 1/0/1

[WPA-Ethernet1/0/1] qos apply policy a inbound

l 验证结果

完成上面的配置后,当设备WP A从Ethernet1/0/1端口收到目的IP地址为201::2的报文时,此报文会被发送到WP C,而不会发送到WP B,说明策略路由应用成功。

不同款型规格的资料略有差异, 详细信息请向具体销售和400咨询。H3C保留在没有任何通知或提示的情况下对资料内容进行修改的权利!