目 录

U-Center统一运维云是应互联网+要求建立的新IT在线运营平台,该平台服务于运营类公司、互联网+转型的O2O企业以及广大的中小企业等群体。

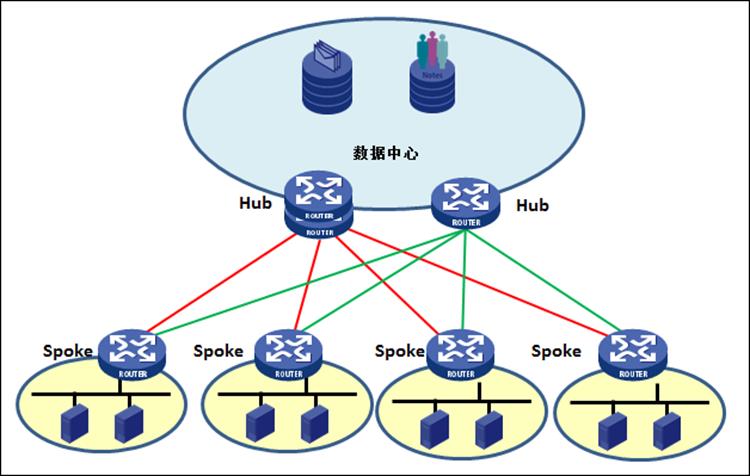

极简VPN依托U-Center统一运维云,采用Hub-Spoke方式建立VPN专属隧道,保证在线业务的安全性。极简VPN提供VPN监控、在线部署、提供冗余备份和路由衔接等功能。极简VPN本着易管理、高可靠、强安全的建设原则为客户提供服务。

二级功能 | 三级功能 | 中心 | 分支 | 场所 | |

VPN部署 | VPN监控 | VPN状态显示 | √ | √ | × |

VPN信息显示 | √ | √ | × | ||

隧道信息详细页面显示 | √ | √ | × | ||

IKE信息详细页面显示 | √ | √ | × | ||

重置VPN | √ | √ | × | ||

中心VPN | 中心设备状态监控 | √ | × | × | |

中心设备编辑和应用 | √ | × | × | ||

中心设备删除和批量删除 | √ | × | × | ||

中心设备公网地址和私网设定 | √ | √ | × | ||

VPN域及其参数设定 | √ | √ | × | ||

中心设备路由公告开关 | √ | × | × | ||

分支VPN认证开关 | √ | √ | × | ||

分支VPN | 分支VPN状态监控 | √ | √ | × | |

分支VPN编辑和应用 | √ | √ | × | ||

分支VPN删除和批量删除 | √ | √ | × | ||

分支VPN增加和批量增加 | √ | √ | × | ||

分支设备VPN域选择 | √ | √ | × | ||

分支VPN离线配置 | × | √ | × | ||

分支VPN关联业务网络 | × | √ | × | ||

VPN账号 | VPN账户同步 | √ | × | √ | |

VPN账户批量删除 | √ | × | √ | ||

VPN账号设置 | √ | × | √ | ||

IKE提议 | IKE提议编辑和删除 | √ | × | √ | |

IKE加密算法设置 | √ | × | √ | ||

IKE认证算法设置 | √ | × | √ | ||

IKE提议DH组设置 | √ | × | √ | ||

IPsec策略 | IPsec策略编辑和删除 | √ | × | √ | |

IPsec安全模式 | √ | × | √ | ||

AH加密和认证算法设置 | √ | × | √ | ||

ESP加密和认证算法设置 | √ | × | √ | ||

IPsec策略PFS组设置 | √ | × | √ |

* 分支选择√ 为分支需关注设置,分支选择× 为分支设备不涉及;

场景选择√ 为多场景设置共享,场景选择× 为单场景设置不共享。

目前业界可见的一些VPN集中管理方案,实现了远程的VPN部署,在一定程度上简化了用户的工作。但这些VPN部署方案存在一些问题,还有很大的改善空间。主要的问题如下:

1) 目前这些VPN集中管理部署方案算法设置固定,安全性和适用性不强。虽然这些方案都可以提供VPN加密功能,但是对算法都是使用默认低级算法实现,用户无法选择更高级算法,网络安全性不高。尤其在某些对安全性要求较高的行业,这种部署不能满足用户需求。

2) 对多分支情况不支持批量部署,用户部署操作繁琐和维护性差。用户如果有多个分支需要部署,在进行VPN部署和管理时,需要一个分支一个分支逐个去配置,例如配置VPN建立地址,,VPN的加密流量,这种方式效率低,易出错。

3) 不能实现分支全部流量走中心设备,中心管理监控功能。在部分企业网络为总部和分部分布,有总部对分部的网络监控的需求。

4) 路由通告等功能,对原有网络继承性不好。实际组网中,除VPN设备,还有其他原有中心网络设备,这部分设备的路由学习需要进行手动设置,当多分支情况路由繁多。而且部分设备可能在远程控制管理上不容易操作。

云简网络方案支持两种VPN管理方案,传统的VPN管理配置方案和极简VPN方案,两者都解决了以上问题,相比传统VPN管理方案,极简VPN方案能为用户提供更易用,更高效的VPN管理配置方式。极简VPN方案是自动网络方案的一部分,必须是类型为自动网络的场所,才能使用极简VPN方案。

相比现有的VPN集中部署方案,极简VPN实现了更为细节化、合理化的VPN方案,具有以下优势:

1) 极简VPN引入VPN域的概念,在同用户视图下VPN域共享。 VPN域中可以选择不同的安全模式、安全算法和VPN虚拟网段等设置。用户可以根据实际需求和现有网络规划,进行区分化参数设置。同时,VPN域有优先级等级设置,当主VPN域网络存在故障时,极简VPN会根据优先级选择其他VPN域进行替代,直到主VPN网络恢复。

2) 极简VPN提供多分支批量注册、部署和删除功能。考虑到大型组网中多分支,存在设备类型类似、配置和组网需求雷同的情况,极简VPN可以进行分支整体部署,自动规划虚拟VPN私网地址等,提供网络部署和管理的效率。

3) 极简VPN支持HUB转发全网业务需求。(可选)VPN分支上非VPN业务也可以通过HUB转发访问。比如,分支设备为私有网络接入中心设备,有访问公网需求,这部分数据不需要VPN加密,这时可以使用此功能实现HUB转发上网。 中心设备也可以起到对分支设备流量管理和监控的作用。

4) 路由衔接功能。极简VPN在中心设备上可设置OSPF路由通告功能,对组网中非VPN设备进行VPN网络的路由通告接口,方便数据中心对VPN分支设备私网路由的获取,减低全网路由部署的复杂度。

5) 极简VPN配置分支场所时使用VPN域与云简网络业务网络联动的方式,VPN模块根据业务网络配置自动生成向匹配的设备VPN配置,配置下发到设备后,所有加入业务网络的无线、有线终端能够直接访问VPN域内资源。

6) 极简VPN配置分支VPN时支持离线配置,用户可在分支场所开局前对场所VPN进行预配置,开局后系统自动根据场所设备信息补全配置并下发到设备,便于用户对分支场所VPN进行批量规划与配置。

7) 极简VPN配置部署分支VPN时,不用考虑分支设备的款型。所有配置与设备款型及设备端口无关,极大的简化了设备VPN配置。但是极简VPN配置时,必须和Cloudnet APP配合使用。

图1 极简VPN组网模型

名词 | 名词解释 |

中心-HUB设备 | 数据中心或者企业总部VPN组网的汇聚设备,作为VPN隧道的中心终结设备,HUB一般使用加解密性能高和支持多并发隧道的设备,HUB设备每一个总部至少部署一台,可以同时部署多台,对多个分支的VPN隧道进行负载分担 |

分支-Spoke设备 | 部署在各个分支的网关设备,为VPN隧道的发起设备,每个分支一般部署1台或者2台,根据分支性能需求选择不同型号设备。 |

VPN域 | 为了简化VPN的部署,极简VPN使用VPN域的概念,对于HUB设备的每条公网线路可以理解为一个虚拟的VPN域,每个VPN域设置相同VPN策略,比如加密算法、认证方式等,创建分支VPN隧道时,可以直接选择分支跟VPN域的对应关系,方便VPN隧道的快速建立。 |

极简VPN中引入了VPN域的概念,在同账号的用户视图下所有VPN域共享。 VPN域中可以选择不同的安全模式、安全算法和VPN虚拟网段等设置。

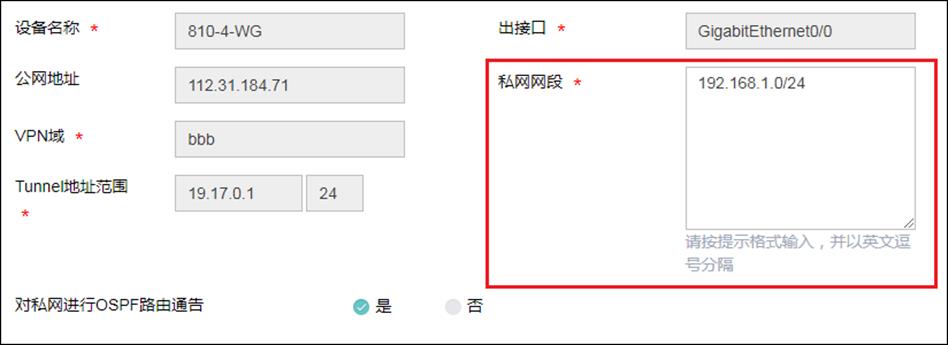

为了满足部分场景下的跨分支通信需求,在中心VPN页面中可以设置私网网段,如果需要分支私网互通可以这里加入分支的路由聚合网段,中心会将此聚合网段通告给数据中心和分支设备;如果数据中心非中心设备直连网段,可以将数据中心网段加入此处,同样中心设备会将此网段通告给分支设备。

在分支设备页面可以选择“本地上网”或者“总部集中上网”两种方式。分支设备如果选择“本地上网”方式,VPN业务除外其他访问Internet流量不会转发到中心设备,直接通过本地网关访问;分支设备如选择“总部集中上网”方式,则所有流量都会通过中心设备,需要保护流量走VPN隧道,其他流量通过路由协商指向中心设备,数据不加密但是需要通过中心设备转发访问Internet。

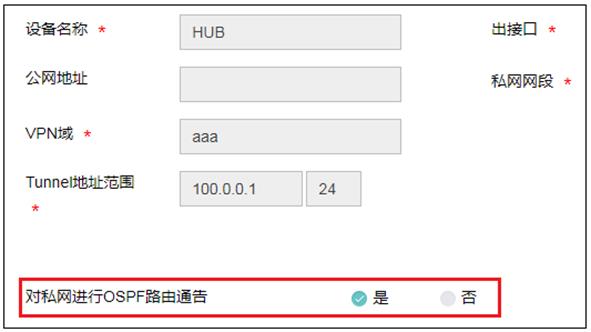

VPN中心设备为总部设备网关位置,总部数据中心如果需要与VPN接入私网地址进行互通,可以在中心设备上配置“对私网进行OSPF路由通告”功能。使能此功能后,中心设备会将VPN学习过来的分支私网路由放入OSPF 路由area 0中进行通告,数据中心可通过配置相同域引入动态路由。

用户配置分支场所加入VPN域后,系统检查分支场所网关是否在线且已经完成自动化部署,若场所网关不满足条件则将用户配置暂时保存在云端,当场所网关上线且完成自动化部署后,系统首先获取场所网关设备款型、软件版本信息,若满足极简VPN要求,则进一步获取设备配置情况,生成场所分支VPN设备配置,并自动下发到设备。

自动网络方案的业务网络特性支持自动化、批量化的对场所IP地址池、VLAN等进行规划,并能够根据用户业务配置自动生成DHCP、Vlan-interface等设备配置并下发到设备。

使用极简VPN配置分支加入VPN域时,同时配置VPN域与指定业务网络相关联,分支VPN自动根据业务网络网段规划生成VPN配置并下发,配置完成后,业务网络内的无线、有线终端可以直接访问VPN域内资源。

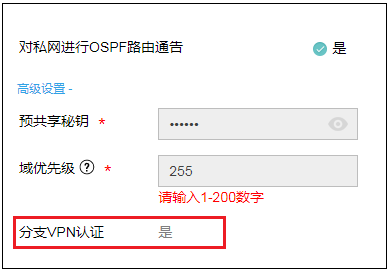

创建中心VPN就是创建一个VPN域,可以集中配置VPN域的Tunnel地址范围、IKE提议、IPsec策略、预共享秘钥、分支认证以及域优先级等参数设置。其中预共享秘钥为默认给六位随机数字的的密文密码,支持明文查看。

图2 中心VPN配置

IKE提议和IPsec策略为关联已定义好的算法组合,IKE提议默认default算法为AES-CBC-256/SHA/DH group1 ;IPsec默认default算法为ESP MD5/AES-CBC-256。

图3 加密策略配置

VPN域的优先级默认是200,支持1-200范围内的优先级设置,数字越小,优先级越高。同用户视图中多个VPN域可以设置互为备份。此功能对应实现为设备BGP路由优先级设置,当路由检测到主域网络故障会自动切换到备份域。

此功能通过中心静态Null0路由引入BGP中实现,极简VPN方案中默认BGP配置优先级为200,此处路由优先级为255,此优先级不会影响直连、静态、OSPF和极简VPN设置的BGP路由的学习。如果与现有网络中存在GBP的路由网段重叠的话,会出现等价路由冲突。

|

图4 分支互通配置

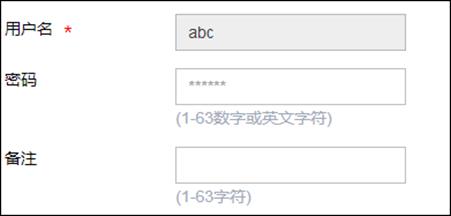

为了确保中心设备上记录的分支设备信息的准确性,避免非法用户错误地注册或修改认证信息,中心设备支持采用AAA对分支设备进行相互身份认证。在VPN用户管理页面上配置认证用户名和密码;在注册阶段,分支设备将该用户名和密码发送给中心;中心验证用户名和密码是否正确,只有通过身份认证的分支才可以接入到VPN域中。同样,启用分支验证的情况,分支认证时候需要中心发送用户名和密码给分支设备,只有分支设备认证通过后才会建立VPN连接。

图5 VPN账号管理

图6 APP配置WAN口与VPN绑定

仅需如下三步,即可批量完成分支场所VPN配置:

|

图片7 选择场所

步骤2 选择场所将要加入的VPN域,VPN域需先在“中心VPN”页面创建:

|

|

图片9 选择关联业务网络

应用配置时,后台会自动检查场所与业务网络的关联情况,如果目标场所未绑定到指定的业务网络则会提示用户完成业务网络绑定后重试。

如果用户配置分支VPN时分支场所尚未开局,即离线配置场景,此时场所内暂无网关设备,也就没有网关设备信息和场所WAN配置信息,后台无法生成完整的VPN业务配置。因此离线配置场景时,需要用户在使用Cloudnet APP进行场所开局是补充一部分VPN配置内容,主要是配置WAN口时指定VPN与WAN口的绑定关系。

|

图10 APP配置WAN口与VPN绑定

|

图11 APP配置WAN口与VPN绑定

在分支设备页面可以选择“本地上网”或者“总部集中上网”两种方式。分支设备如果选择“本地上网”方式,VPN业务除外其他访问Internet流量不会转发到中心设备,直接通过本地网关访问;分支设备如选择“总部集中上网”方式,则所有流量都会通过中心设备,需要保护流量走VPN隧道,其他流量通过路由协商指向中心设备,数据不加密但是需要通过中心设备转发访问Internet。

自动网络极简VPN方案采用云端远程配置下发的的模式,提供丰富的配置参数,简洁的操作流程,并且支持多种拓扑模型,支持离线配置,支持海量分支业务批量部署,能够大幅提高开局效率,降低用户开局成本。