以虚御实——IPsec对接实战

一、技术背景

我司虚拟路由器(即VSR)不仅继承了传统路由器的强大功能,而且天然支持部署在虚拟化平台中。因此,得益于云计算平台丰富的计算资源,尤其在高CPU应用场景下(如NAT、包过滤防火墙、QOS及IPsec等应用场景),VSR拥有非常可观的性能指标,真可谓天赋异禀。自出世以来,苦练内功,距正式发布已有半年余,借着百日维新的机会,我们先来一窥该产品在IPsec方面的能力。

二、典型应用场景

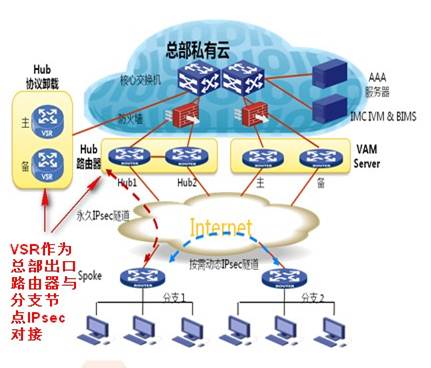

首先看一下应用场景之一“企业VPN应用”,即借助已有的虚拟化平台,代替传统设备,在分支机构之间、分支与总部之间构建IPsec VPN网络。

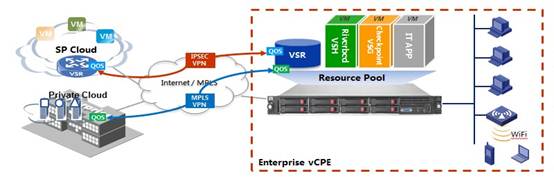

图2 VSR为企业提供网络及安全,通过IPsec VPN访问私有云资源

三、典型配置案例

针对这些VPN应用场景,下面通过实验验证一下VSR与思科设备IPsec VPN的互通性。

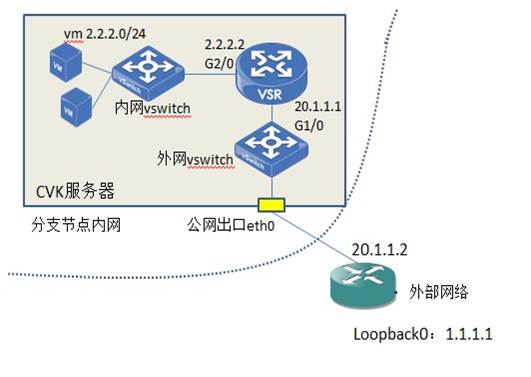

实验环境:VSR虚拟机一台(在CAS平台部署,也可以在其他虚拟化平台部署),C7200一台。

实验目标:内网1虚拟机以VSR1000为外网出口,与内网2的出口路由器通过外网建立IPsec VPN。网络地址规划如图所示:

VSR基于comwareV7平台,外部打包为镜像或者虚拟机的形式,以便灵活部署。因此分配资源时可以把它作为虚拟机,通过命令行下发IPsec VPN配置,详细配置见下面操作:

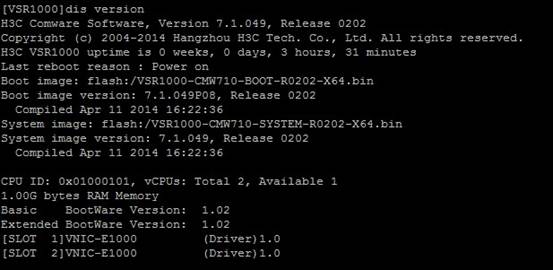

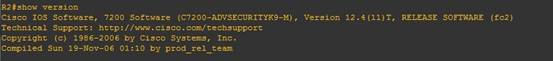

首先,查看设备版本信息,如下图所示:

图4 查看VSR1000版本

图5 查看C设备版本

通过配置对比我们来看一下对接过程,发现VSR配置与硬件路由器并无差别:

配置项 | VSR1000(Comware V7) | 思科c7200 |

创建兴趣流 | acl number 3000 rule 0 permit ip source 2.2.2.0 0.0.0.255 destination 1.1.1.0 0.0.0.255 | access-list 110 permit ip 1.1.1.0 0.0.0.255 2.2.2.0 0.0.0.255 |

创建安全提议 | ipsec transform-set t2 esp encryption-algorithm des-cbc esp authentication-algorithm md5 | crypto ipsec transform-set t1 esp-des esp-md5-hmac |

配置IKE | ike keychain k2 pre-shared-key address 20.1.1.2 255.255.255.0 key simple 123123 ike profile p2 keychain k2 | crypto isakmp policy 1 authentication pre-share crypto isakmp key 123123 address 20.1.1.1 255.255.255.0 |

IPsec策略引用安全提议、ACL和IKE profile | ipsec policy ipsec2 1 isakmp transform-set t2 security acl 3000 local-address 20.1.1.1 remote-address 10.1.1.1 ike-profile p2 | crypto map ipsec1 10 ipsec-isakmp set peer 20.1.1.1 set transform-set t1 match address 110 |

将策略下发到出接口 | interface GigabitEthernet0/0 port link-mode route combo enable copper ip address 20.1.1.1 255.255.255.0 ipsec apply policy ipsec2 | interface GigabitEthernet0/0 ip address 20.1.1.2 255.255.255.0 duplex full speed 1000 media-type gbic negotiation auto crypto map ipsec1 |

表1 VSR1000与思科c7200配置对比

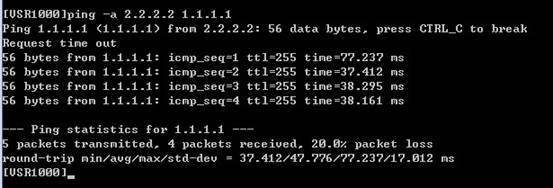

配置无误后,通过ping包建立起IPsec通道,如下图所示:

图6 ping包触发IPsec VPN建立

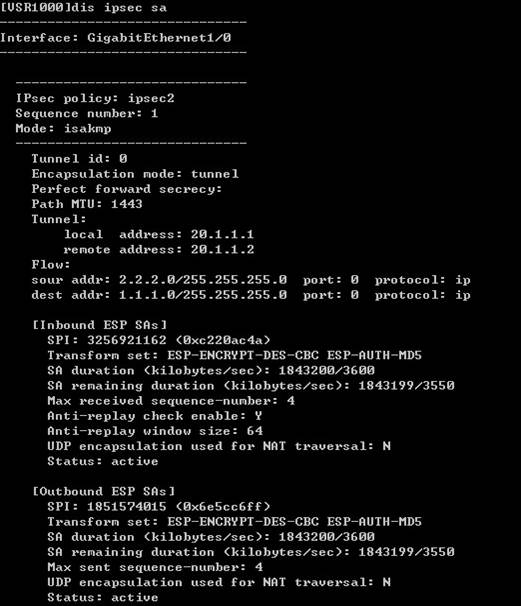

在VSR上display ipsec sa查看隧道信息:

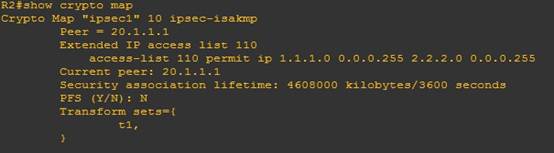

在C设备上查看IPsec sa,如下图所示:

图8 c7200上查看IPsec sa

这样就完成了VSR和传统设备对接。

新浪微博

新浪微博 腾讯微博

腾讯微博 豆瓣空间

豆瓣空间 搜狐微博

搜狐微博 QQ空间

QQ空间 腾讯朋友

腾讯朋友 网易微博

网易微博 百度搜藏

百度搜藏 告诉聊友

告诉聊友