TAM管理设备之一统江湖

--董洋超

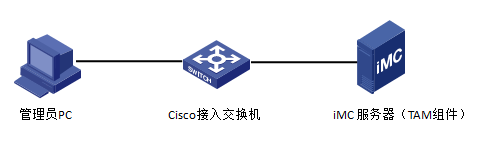

一. 组网需求

本配置指导涉及“管理设备”和“被管理设备”两部分。管理设备为服务器,需要安装iMC平台和TAM组件,被管理设备为网络设备(例如,Cisco接入交换机)。

1. 服务器与设备IP地址规划

名称 | IP地址 |

Cisco接入交换机 | 192.168.207.159 |

iMC - TAM组件 | 192.168.207.150 |

2. 服务器与设备版本、型号

服务器 | 版本 |

iMC - PLAT | 5.2 (E0401P05) |

iMC - TAM组件 | 5.2 (E0401) |

设备 | 型号 |

Cisco Catalyst | 3550 |

二. 组网图

三. 配置方法

1. 设备配置

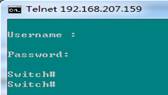

思科设备在首次登陆后会进入到【Switch> ...】视图下

然后使用enable命令进入【Switch# ...】视图(注意:此过程可能需要输入密码)紧接着使用configure terminal命令进入以下【Switch(config)# ...】配置视图。

1).AAA认证配置:

Switch(config)# aaa new-model

//配置tacacs服务器组test

Switch(config)# aaa group server tacacs+ test

//指定tacacs服务器IP地址

Switch(config-sg-tacacs+)# server 192.168.207.150

//配置tacacs服务器秘钥为test

Switch(config)# tacacs-server host 192.168.207.150 key test

//认证

Switch(config)# aaa authentication login asd group test

//授权

Switch(config)# aaa authorization commands 15 asd group test

Switch(config)# aaa authorization config-commands

//审计

Switch(config)# aaa accounting exec asd start-stop group test

Switch(config)# aaa accounting commands 15 asd start-stop group test

Switch(config)# aaa accounting connection asd start-stop group test

2).vty视图配置:

Switch(config)# line vty 0 4

//认证

Switch(config)# login authentication asd

//授权

Switch(config)# authorization commands 15 asd

//审计

Switch(config)# accounting commands 15 asd

Switch(config)# accounting exec asd

Switch(config)# accounting connection asd

3).其他相关配置:

snmp、vlan虚接口等

2. iMC-TAM组件配置

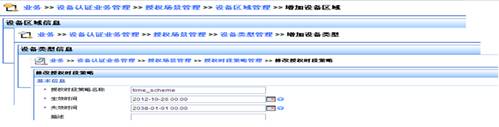

1).增加授权策略:

iMC操作路径:业务 >> 设备认证业务管理 >> 授权策略管理 >> 增加授权策略

授权策略中的“设备区域”、“设备类型”、“授权时段”属于TAM授权场景管理的内容,管理员可根据自身实际需求,进行灵活配置。iMC操作路径如下图所示:

“Shell Profile”配置详见下一小节。“授权命令集”的iMC操作路径如下图所示:

2).创建设备用户:

iMC操作路径:用户 >> 设备用户视图 >> 所有设备用户 >> 增加设备用户

3).添加认证设备:

iMC操作路径:业务 >> 设备认证业务管理 >> 设备列表 >> 增加设备

3. Shell Profile功能实现(可选)

u 如需在Cisco设备上实现Shell Profile功能,除了iMC需要若干必要配置以外,还需要在设备上增加如下配置:

aaa authorization exec asd group test

line vty 0 4

authorization exec asd

【注意:如果不配置以上两条命令,则无法实现“登陆授权”的功能】

u 登陆授权结果演示

图3-1 配置Shell Profile的授权级别为12

图3-2 由于授权的权限为12,认证成功可跳过【Switch>】视图,

直接进入【Switch#】视图

图3-3 iMC上可查看相关授权日志

经实际测试发现,如果对思科设备下发的授权级别大于2,那么只要该用户认证成功,就可跳过【Switch>】视图,直接进入【Switch#】视图;但此时即便是进入了Switch#视图,由于登陆授权的权限过低,一些基本的命令也无法实现(例如,授权级别为2,在Switch#视图下,没有configure terminal命令);具体的权限与命令对应关系,请参阅思科相关资料。

四. Shell Profile登陆授权与命令行授权的关系

1. Cisco设备

iMC (Shell Profile)登陆授权级别 | 设备侧配置(开启exec) | 后续命令行授权效果 | iMC显示的命令行授权级别 |

15 | 开启 | 命令行授权有效 | 1 |

关闭 | 命令行授权无效 (需要enable操作手工开启) | 1 | |

7 | 开启 | 命令行授权无效 (需要enable操作手工开启) | 1 |

关闭 | 命令行授权无效 (需要enable操作手工开启) | 1 | |

… | 同上 | 同上 | 同上 |

开启exec的相关配置:

Switch(config)# aaa authorization exec asd group test

Switch(config-line)# authorization exec asd

2. H3C设备

iMC (Shell Profile)登陆授权级别 | 后续命令行授权效果 | iMC显示的命令行授权级别 |

15 - 3 | 命令行授权有效 | 3 |

2 - 0 | 命令行授权部分有效 | 2 - 0 |

注意事项:

如果登陆授权级别过低,可能会影响后续的命令行授权。例如,设置登陆授权级别为1,用户登陆成功之后获得的命令行权限也是1,导致用户无法进入系统视图,那么也就无法进行有效配置。

新浪微博

新浪微博 腾讯微博

腾讯微博 豆瓣空间

豆瓣空间 搜狐微博

搜狐微博 QQ空间

QQ空间 腾讯朋友

腾讯朋友 网易微博

网易微博 百度搜藏

百度搜藏 告诉聊友

告诉聊友