文/陈安

在前两篇文章中,我们重点讨论了电信业务平台资源池网络中NAT技术应用和路由设计,本文总结前两篇文章的技术要点,并详细介绍平台资源池网络整体解决方案。

一、业务需求分析

在电信业务中,有着大量的业务系统,通常我们把对内服务的各个支撑系统统称为MBOS,同时还有语音增值业务、数据业务、基地业务等业务网系统。经过几十年的发展和积累,每个业务系统都具有一定规模,占用了不少资源。在传统运营模式中,每个业务模块都是独立的子系统,从建设到维护都是各搞各的,互相之间的关联很少。随着IT技术发展和云计算时代的到来,平台化、云化建设思路越来越多被运营商认可和实践,其中资源池的建设思路就是云化建设过程中的一个步骤。

分析业务系统对网络的需求,主要体现在以下几个方面:

1、 统一网络承载平台

统一网络承载平台是指对于资源池内的各个业务系统都通过一个网络来承载。这个平台拥有强大的二层交换能力,可以满足资源池内服务器系统、存储系统、数据库系统之间大量的横向流量交互;同时该平台还有统一的出口,避免了原有各个系统拥有独立出口造成城域网设备接入端口资源浪费的情况。

2、 业务平台安全需求

从网络角度而言,对于业务系统的安全需求要依靠防火墙等安全设备来实现。防火墙通过划分安全域实现内外网络隔离,通过域间策略控制访问权限,能够做到对业务系统保护。同时,通过NAT Server功能,只开放业务服务器一个或几个服务端口,避免来自外网对服务器其他端口的攻击。

3、 业务平台互相隔离

虽然资源池整合各个业务系统的硬件资源,但是从业务角度而言,往往具有独立性,业务系统之间通常要互相隔离,不能互访。资源池的建设模式是大二层网络,与业务平台互相隔离需求相背,因此需要通过特定的技术手段实现该需求。

4、 服务器负载均衡

对于某些重要的业务,一般都由两台或两台以上的服务器来承载,此时需要实现服务器的负载均衡。在统一的承载网络中,除了防火墙外,还要考虑到负载均衡设备的部署。

二、网络部署模式

基于云化建设思路,在业务平台资源池网络建设时存在两种部署模式:

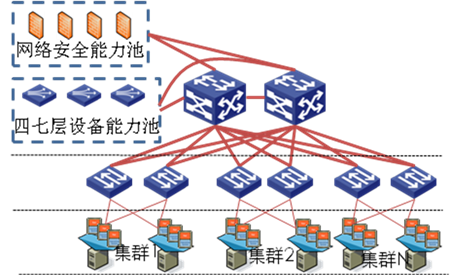

l 集中转发控制

集中转发的部署模式以核心汇聚层作为资源池的转发、控制核心,完成广播或多播域的控制,各个网段、业务集群的路由,安全控制和服务器的负载均衡等网络控制功能均在这个层面进行部署。未来网络特别是数据中心网络发展趋于扁平化,并且交换机转发性能显著提高,考虑到核心层集中转发有利于流量的控制和管理,对于新建的资源池网络建议优先选择核心层集中转发控制方式。

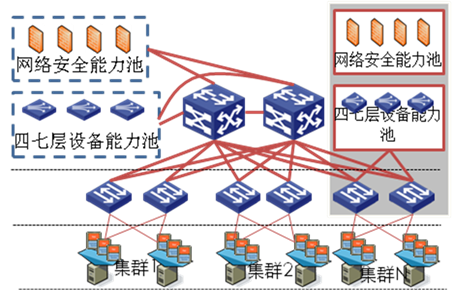

l 分层转发控制

分层转发的部署模式分别以核心汇聚层和接入层作为资源池的转发、控制核心,完成广播或多播域的控制,各个网段、业务集群的路由,安全控制和服务器的负载均衡等网络控制功能均在这个层面进行部署。这个部署模式适合于在原有网络基础上进行资源池改造的场景。

三、网络拓扑设计

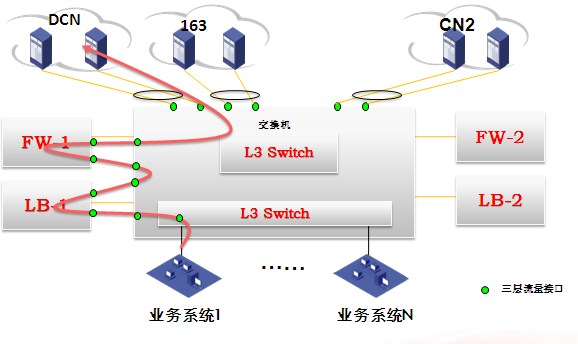

资源池网络作为统一承载网,要求做到稳定可靠,具有一定的独立性,在逻辑拓扑设计上建议采用下图方式:

l 核心交换设备作为所有业务系统的网关,终结三层网络

l 负载均衡设备部署在防火墙下面,提供服务器负载均衡,LB-1和LB-2运行VRRP,LB与防火墙、交换机之间分别三层互联

l 防火墙部署在外网出口下面,实现内外网隔离,提供NAT服务,FW-1和FW-2运行VRRP,和交换机三层互联

l 核心交换机与外网进行三层互联,为内网提供统一出口

四、可靠性设计

在核心交换机层面,一般都由两台大容量、高性能的交换机进行组网,通常两台交换机使用IRF2技术进行堆叠组网,在逻辑上形成一台设备,大大简化网络结构和管理,同时实现核心交换机的高可靠部署。

防火墙和负载均衡设备以插卡形式插在核心交换机上,一般部署VRRP功能,同时通过防火墙和负载均衡设备的热备功能,实现防火墙和负载均衡的高可靠性部署。常见的可靠性设计部署如下图:

五、网络管理方案

在电信网络中,一般都采用带外管理的模式实现网络设备的管理,在资源池网络中同样也是这种方式。需要纳入网管的设备主要有:核心交换机、接入交换机、防火墙和负载均衡设备。网络管理的规划有以下几点:

l 根据统一的网管规划,为这些设备分配独立的管理网段和管理vlan

l 开启设备的SNMP功能,且只允许进行读操作,同时设计符合安全基线要求的SNMP读团体字

l 配置可以通过SNMP访问设备的访问控制列表

六、其他需求实现

1、内部服务器访问外网时只能是特性的IP地址

由于历史原因或者出于安全考虑,某些业务系统在访问外部网络时,只能是特定的IP或者某个网段内的IP地址,比如跨省漫游业务,省内AAA服务器需要访问集团服务器,此时集团AAA服务器有严格的安全控制,要求省内服务器必须是某个特定的IP地址。这个需求如何实现?

通过源地址转换技术(SNAT)可以实现内网服务器访问外网的需求,如果要转换后的IP地址为固定地址,则需要配置保护源IP、目的IP的ACL和固定的地址池来实现,一般配置如下:

#

nat address-group 10 61.191.45.128 61.191.45.128 level 0

#

acl number 3102

description web1-to-163

rule 4 permit tcp source 172.16.10.37 0 destination 61.191.206.4 0

rule 6 permit tcp source 172.16.10.37 0 destination 61.191.40.38 0

#

interface Vlan-interface21

description To-S12518-Vlan-interface21

nat outbound 3102 address-group 10

#

当业务平台类似的需求特别多时,需要考虑防火墙设备的NAT规格问题。

2、业务平台隔离需求

业务平台之间由于没有互访的需求,通常要进行二层隔离。不同业务平台的IP网段不同,在二层接入交换机上是无法互通的,只能通过三层网关互通,而根据上述的设计方案,服务器的网关设置在了核心交换机上,因此业务平台之间的隔离也要在核心交换机上实现。

我们规划通过包过滤技术来实现。每个业务平台网段不同,对应核心交换机上一个VLAN,通过在vlan内出方向下发包过滤策略,实现本业务与其他业务系统的隔离,一般配置如下:

#

acl number 3000

description from-other system

rule 0 permit ip source 172.16.10. 0 0.0.0.255

rule 1 permit ip source 172.16.11.0 0.0.0.255

#

interface vlan 100

Packet-filter acl 3100 outbound