概述

H3C的WLAN接入设备的WLAN链路接入部分和MAC地址认证部分是一个“强关联”的绑定关系,在近期的工作中,有很多客户询问无线接入与MAC认证的相关问题,本期我将带领大家详细了解一下使用MAC认证的WLAN接入服务的相关处理流程,介绍WLAN的无线接入和端口安全的MAC认证之间的关系,特别强调了使用该种方式组网时的注意事项。

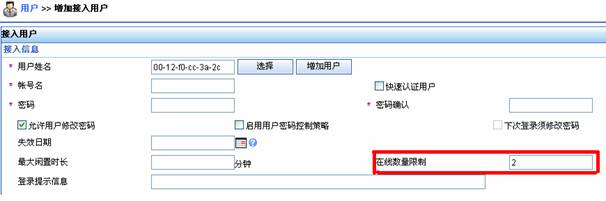

关键提示:每一个“MAC认证用户”的“在线数量限制”至少要设置为大于或者等于2

从802.11协议本身,没有和MAC认证产生任何的关系,但是MAC认证又是一种比较常用的、简单的接入认证方法,所以WLAN无线接入自然也要考虑和MAC认证的混合使用。

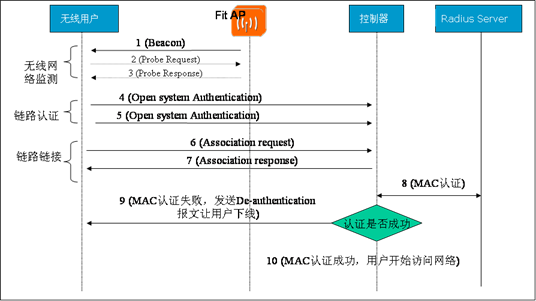

下面的流程,以“明文的WLAN无线”接入用户进行“MAC认证”为例,介绍这个无线用户接入和认证的过程:

流程说明:

1. 当协议定义的802.11的WLAN链路协商完成之后,WLAN接入设备AC或者Fat AP会直接触发MAC认证;

2. MAC接入认证已经作为整个无线接入的一部分,可以认为“只有当MAC认证成功以后,无线用户才算真正完成802.11链路建立”;

对于WLAN网络,在无线WLAN网络提供了漫游的优势,但是漫游主要为客户端网卡的特性,也就是大楼WLAN网络使用多个AP提供了一个通用的无线接入服务,而网卡选择接入那个AP,以及什么时间选择接入到其他的AP都主要为网卡驱动本身的特性。

目前可以确定,客户端选择漫游的条件有,信号强度、错报率、丢包率,等等。而且不同的网卡表现不太一样。

下面介绍一下无线接入用户的漫游过程:

1. 大部分的网卡在漫游的时候是不会和原来已经连接的AP断开(也就是不会向AP发送de-authentication报文或者dis-association报文,而AP通常也不会感知用户离开);

2. 无线客户端直接选在一个新的AP开始建立链接;

3. 考虑到网络接入的安全性,只有当用户完全和新的AP链接成功之后,老的AP才会主动断开原来的连接;

4. 在整个漫游过程中,无线控制器将维持两个无线客户端的信息,其中老的AP上是一个“链接成功状态”的客户端,而新的AP上则是一个“正在链接状态”的客户端;

5. 最终,整个无线控制器上只能有一个“链接成功状态”的客户端;

无线网络的漫游过程,无论主动移动还是静止不动,都是有可能发生的,所以在组建WLAN网络的时候一定要考虑到漫游的存在,所以:

1. AP和AC无法主动地控制客户端的漫游,但是一定要保证两个全新的接入过程都能够接入成功;

一定要配置每一个“MAC认证用户”的“在线数量限制”至少要设置为大于或者等于2,对于Fat AP方式组网中建议设置为“6”。

如果“在线数量限制”设置为1,可能会带来漫游不成功问题,甚至严重导致无线链接断开以及切换到别的SSID无线服务的可能(当存在两个无线网络,而且都在无线网卡的自动连接列表中)。

WLAN采用明文接入,启用普通的MAC认证,基本配置如下(不再给出AAA相关的配置):

interface WLAN-ESS 1

port-security port-mode mac-authentication

wlan service-template 1 clear

ssid test1

bind WLAN-ESS 1

service-template enable

WEP加密的WLAN接入服务

WLAN采用WEP加密接入,启用普通的MAC认证,基本配置如下:

interface WLAN-ESS 2

port-security port-mode mac-authentication

wlan service-template 1 clear

ssid test1

authentication-method shared-key

wep default-key 1 wep40 pass-phrase abcde

bind WLAN-ESS 1

service-template enable

WPA/RSN方式的WLAN接入和PSK+MAC认证组合

WLAN采用WPA或者RSN接入,接入认证采用PSK+MAC认证。该种组合方式为无线用户完成基本802.11链路协商后启动MAC认证,只有MAC认证后才会触发PSK相关的协商,而且只有整个过程都成功,一个完整的WLAN接入过程才算完成。基本配置如下:

interface WLAN-ESS 3

port-security port-mode mac-and-psk

port-security tx-key-type 11key

port-security preshared-key pass-phrase testtest

wlan service-template 3 crypto

ssid test3

bind WLAN-ESS 3

cipher-suite ccmp

cipher-suite tkip

security-ie wpa

security-ie rsn

service-template enable

编号 | 问题描述 | 初步判断方法 | 解决方法 |

1 | MAC认证不通过 | 通过debugging mac-authentication调试开关进行定位 | 1、检查用户名是否匹配,关注“user-name-format without-domain” |

2 | MAC认证不通过 | 检查认证服务器是否有相应的认证信息 | 调整设备Radius相关的配置 |

3 | 漫游不顺利 | 通过debugging wlan mac 和debug mac-authentcation确认漫游失败 | 检查上面的“在线数量限制”是否配置为大于等于2 |

该特性应用主要牵扯到如下几个部分:认证服务器、AAA模块、Radius模块、MAC认证模块和WLAN接入。

根据处理流程建议采用如下定位手段:

1. 确定设备的Radius配置正确,并且和认证服务器链接OK(如果已经有用户认证成功,可以跳过该步骤);

2. 检查认证服务器上的日志信息,确定MAC认证是否成功,如果不成功则进入3,否则进入5;

3. 检查认证服务器上是否配置了该MAC的用户,各种参数和权限是否正确

4. 检查设备侧关于MAC认证的相关配置是否正确;

5. 按照正常,此时用户应该可以成功介入,如果通过display wlan client判断该用户无法正常接入,建议使用下面的调试开关进行调试:

a) debugging wlan mac all (如果用户多的时候,不要all开关,可以逐条打开,例如debugging wlan mac error/event/fsm/timer):打开WLAN相关调试信息;

b) debugging port-security all:打开端口安全调试信息;

c) debugging mac-authentication event:打开MA认证调试信息;

d) debugging radius packet:打开radius的调试开关,该调试为可选;

6. 如果正常接入后,数据无法通,则需要判断用户接入的VLAN是否正确(display wlan client verbose),以及检查路由情况;